A

Android

Original poster

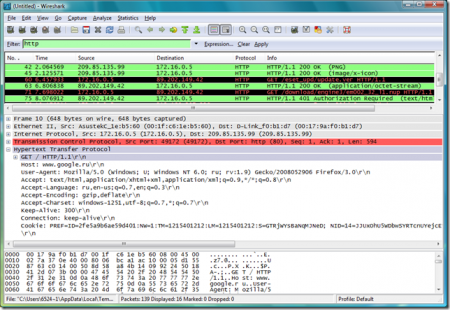

Снифферы (Sniffers) –программы, способные перехватывать и проводить анализ сетевого трафика. Снифферы оченьполезны в случаях, когда нужно перехватить пароли или провести диагностику сети. Программу можно установить на одном устройстве, к которому есть доступ и в течение некоторого времени получить все передаваемые данные из подсети.

Принцип работы снифферов:

Перехватывать трафик через снифферможно следующими способами: Путем прослушки в обычном режиме сетевого интерфейса, этот способ дает эффект лишь тогда, когда в определенном поле используются хабы, но не свитчи. Если в место разрыва канала подключить сниффер(sniffers) , то можно перехватить трафик. Программа или адаптер меняют путь трафика и отправляют копию на сниффер. Побочные электромагнитные излучения проанализировать и восстановить трафик для прослушивания. Уровень канала и сети подвергнуть атаке, что перенаправляет трафик на сниффер для получения всех данных. После чего трафик направляется по прежнему маршруту.

Трафик, который перехвачен снифферомподвергается анализу, что позволяет выявить: Трафик-паразит, его присутствие значительно повышает нагрузку на оборудование сетей и связь. Вредные программы, установленные без согласия владельца устройства. К ним относятся сканеры сети, троянцы , сетевые клиенты пиринга и т.д. Перехват любого зашифрованного или незашифрованного трафика пользователя для выявления паролей и других ценных данных.

Простые снифферы анализируют трафик очень просто, применяя самые доступные автоматизированные средства и способеныанализировать лишь очень маленькиеобъемы.

Примеры наиболее известных снифферов: Сниффер WinSniffer 1.3 – самый лучший сниффер, имеет множество настраиваемых режимов, способен ловить пароли различных сервисов; Сниффер CommViev5.0 ловит и анализирует интернет - трафик, а также локальную сеть. Собирает информационные данные, связанные с модемом а так же сетевой картой, и подвергает их декодированию. Это дает возможность видеть полный список соединений с сетью, статистические сведения по IP. Вся перехваченная информация сохраняется в отдельный файл, для последующего анализа, к тому же, удобная система фильтрации позволяет игнорировать ненужные пакеты и оставляет только те, которые нужны злоумышленнику; Сниффер ZxSniffer 4.3 –маленький по размеру сниффер объемом 333 kb, он помещается на любой современный носитель информации и может быть использован по разному;Сниффер SpyNet– популярный сниффер. В основной функционал входит перехваттрафика и декодирование пакета данных;Сниффер IRIS- обладает широкими возможностями фильтрации. Способенловить пакеты с ограничениями.

Классификация:

Их делят по методу использования налегальные и нелегальные. При этом само понятие снифферы применяется именно по отношению к нелегальному использованию, а легальные называют - Анализатор трафика. Для того, чтобы получать полную информацию о состоянии сети и понимать, чем заняты сотрудники на рабочих местах используют легальные снифферы(анализаторы трафика). Нельзя переоценить помощь снифферов, когда необходимо «прослушать» порты программ, через которые они имеют возможностьотсылать конфиденциальную информацию своим хозяевам. Программистам они помогают проводить отладку и взаимодействие своих программ. Если использовать анализаторы трафика можно своевременно обнаружить несанкционированный доступ к данным или проведение DoS-атаки. Нелегальное использование подразумевает шпионаж за пользователями сети, злоумышленник сможет получить информацию о том, какие сайты использует пользователь, данные пересылает, узнает об используемых для общения программах. Основная цель «прослушивания» трафика – получения логинов, паролей передаваемых в незашифрованном виде. Анализаторы трафика различаются следующими возможностями: Поддержка протоколов канального уровня, а также физических интерфейсов. Качеством декодирования протоколов. Пользовательским интерфейсом. Предоставлять доступ к статистике, просмотру трафика в реальном времени и т.д.

Анализ рисков:

Каждая организация может оказаться под угрозой сниффинга. По этому существует несколько вариантов, как обезопасить организацию от утечек данных. 1ое: Нужно использовать шифрование. 2) Можно применить антиснифферы. Антисниффер – программное или аппаратное средствоработающее в сети и позволяющее находить снифферы. Используя только лишь шифрование при передаче данных, не удастся скрыть сам факт передачи.Именно по этому можно использовать шифрование совместо с антисниффером.