A

Alla1111

Original poster

CTF. Практические задания категории WEB 15.

Данная статья представляет собой практическую часть и решение заданий первоначального уровня из категории WEB.

Все задания мы берем с общедоступного сайта :

Итак, преступим к решению задач из данной категории.

Ссылка:

Все предыдущие задания вы можете просмотреть и изучить, по предоставленным ниже ссылкам:

Часть 1-https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-08-17

Часть 2-https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-08-31

Часть 3-https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-2-09-21

Часть 4-

Часть 5-

Часть 6-

Часть 7 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-7-12-08

Часть 8 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-8-01-01

Часть 9 -

Часть 10 -

Часть 11-

Часть 12-

Часть 13 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-13-01-28

Часть 14 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-14-02-10

Эта статья является завершающей в серии "CTF КМБ" по вебу.

Данные задания будут уже более сложные, и для более опытных пользователей.

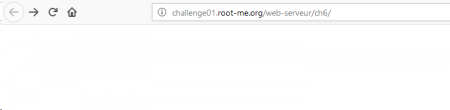

Пример 1.

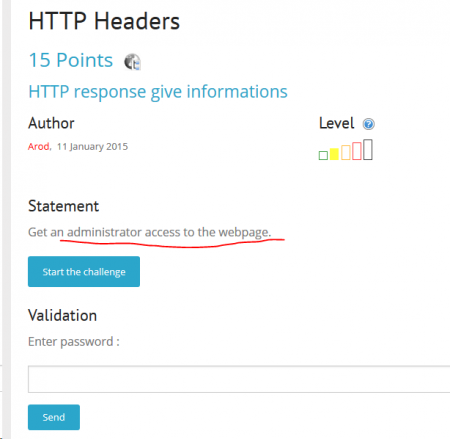

Задание "HTTP Headers".

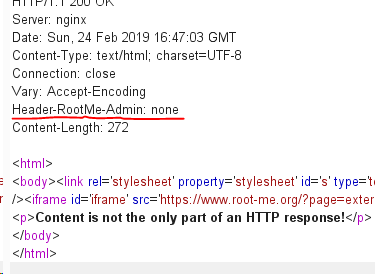

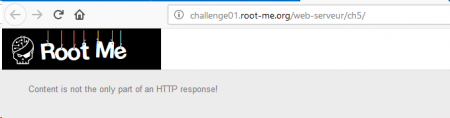

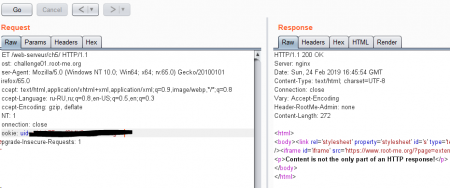

Сейчас рассмотрим,что нам предлагают данный сайт:

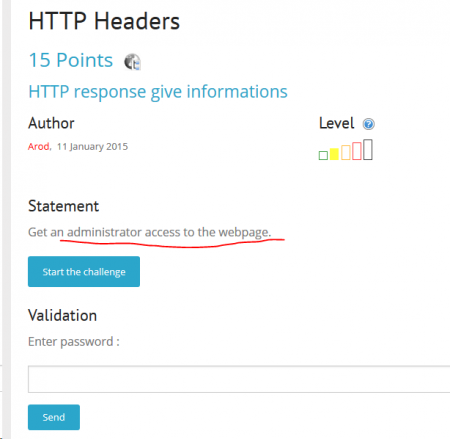

Как видим, ничего особенного нам не предлагают :

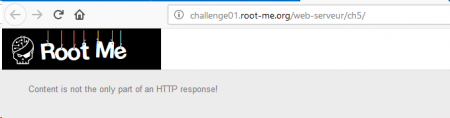

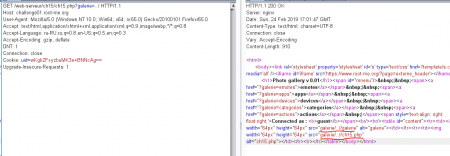

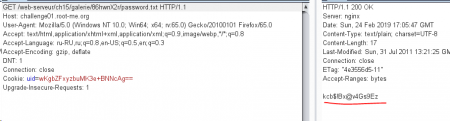

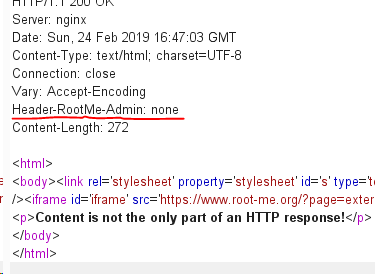

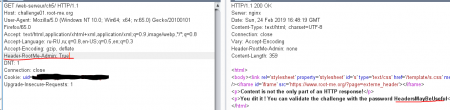

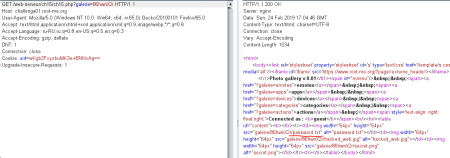

Обратите свое внимание на интересный заголовок "Header-RootMe-Admin".

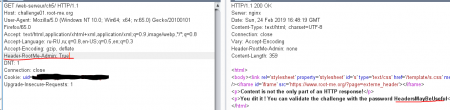

Попробуем его отправить в запросе "True"

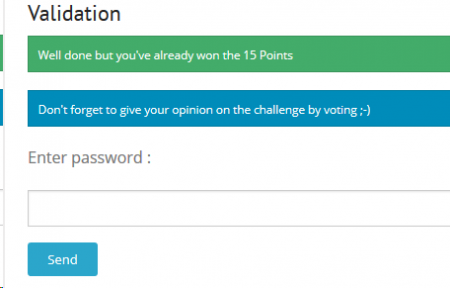

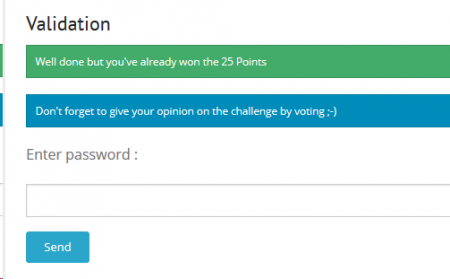

И что мы видим? Задание решено!

Пример 2

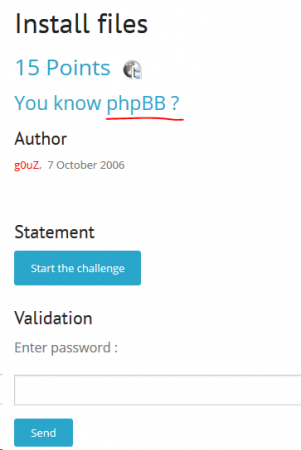

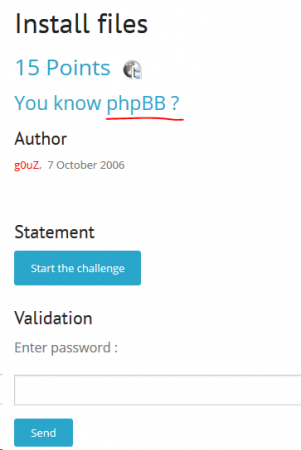

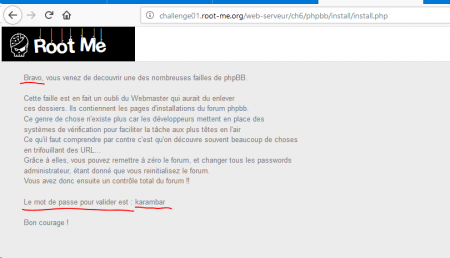

Задание "Install files".

В данном задание речь будет идти о установочных файлах, они могут размещаться на веб-сервере., после установки администратором CMS- системы. Обратим внимание на описание.

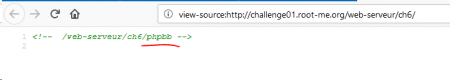

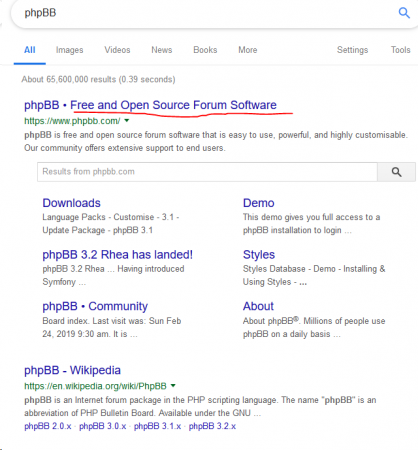

Обратите внимание , на интересный пункт предоставлен phpBB, необходимо изучить данный пункт.

Скорее всего, это софт для создания форумов.

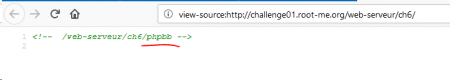

Переходим по ссылке дальше.

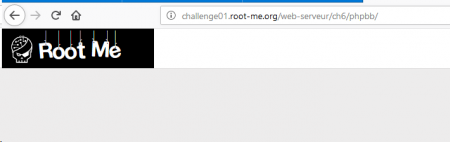

Ничего не изменилось.

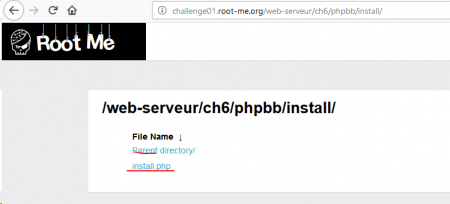

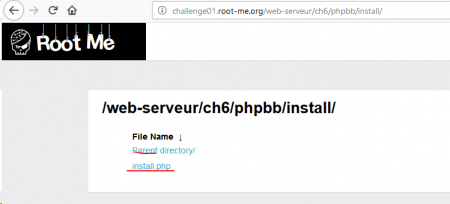

Попробуем зайти через директорию install

Мы видим,что директория индексирует.

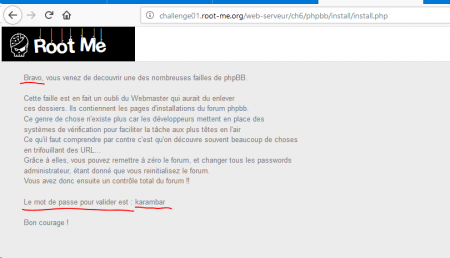

Посмотрим на скрипт.

Мы видим, что-то похожее на пароль, попробуем его сдать.

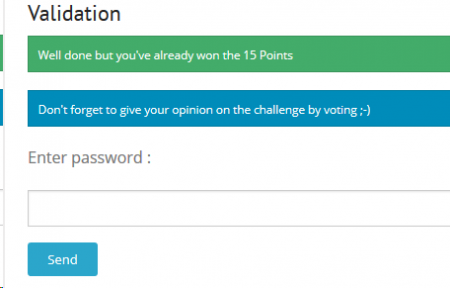

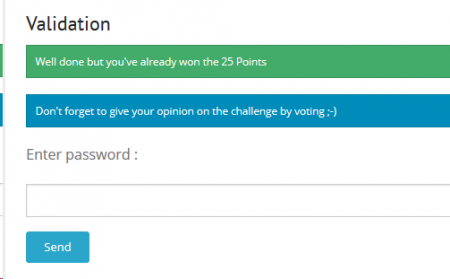

Да, это то,что нам нужно. Задание успешно решено!

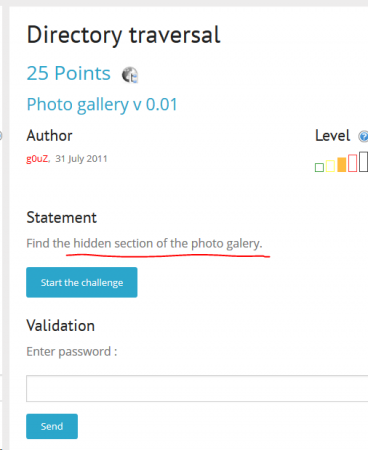

Пример 3.

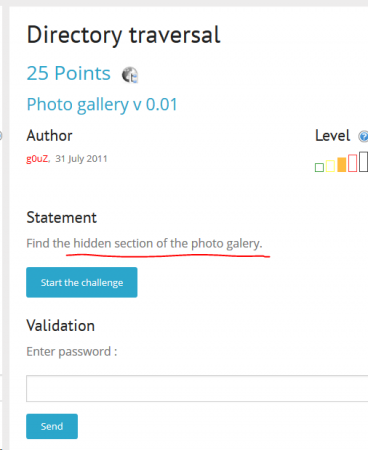

В завершение есть одно задание "Directory traversal".

Смотрим его описание.

Нам необходимо описать такую неуязвимость как "Path Traversal" (к ней относится Directory traversal).

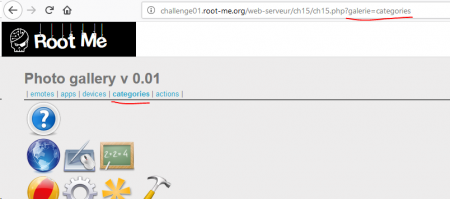

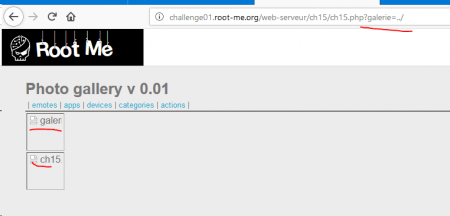

Переходим по ссылке и изучаем.

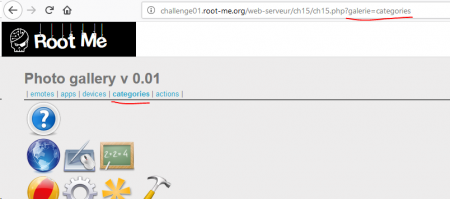

Непонятное приложение. И тут же видим гиперссылки, переходим по одной из них.

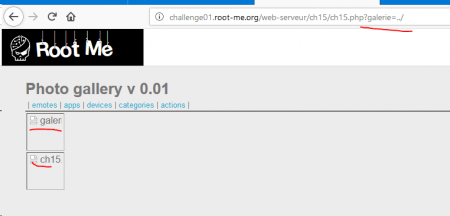

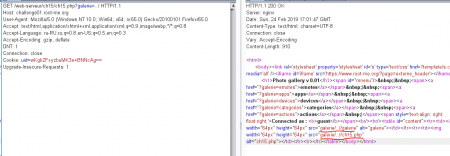

Отлично, теперь попробуем перейти на директорию выше.

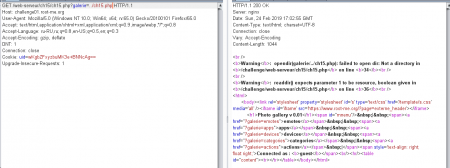

Что мы видим? Непонятный и странный результат, попробуем посмотреть на него, в Burp'e.

Нам предоставленная папка галереи и скрипт.

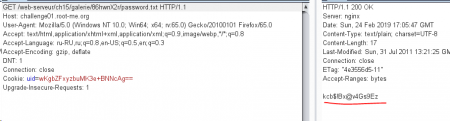

Делаем запрос:

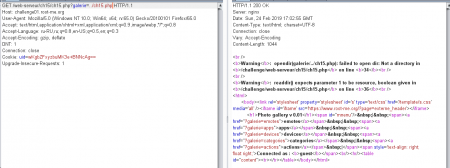

И снова, какие- то ошибки. Идем иным путем, заходим в корень галереи.

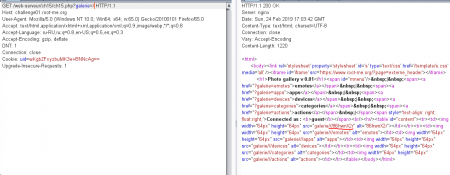

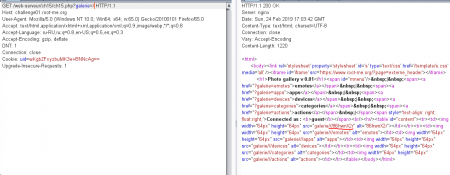

Вроде, ничего необычного, но обратите внимание, на интересную череду символов : "galerie///86hwnX2r" попробуем открыть.

И что мы видим, файл "password.txt", перейдем по нему.

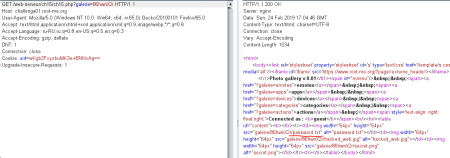

Видим какие-то данные. Попробуем применить это как пароль:

Задание успешно решено!

Данная статья представляет собой практическую часть и решение заданий первоначального уровня из категории WEB.

Все задания мы берем с общедоступного сайта :

Итак, преступим к решению задач из данной категории.

Ссылка:

Все предыдущие задания вы можете просмотреть и изучить, по предоставленным ниже ссылкам:

Часть 1-https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-08-17

Часть 2-https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-08-31

Часть 3-https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-2-09-21

Часть 4-

Часть 5-

Часть 6-

Часть 7 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-7-12-08

Часть 8 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-8-01-01

Часть 9 -

Часть 10 -

Часть 11-

Часть 12-

Часть 13 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-13-01-28

Часть 14 -https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-14-02-10

Эта статья является завершающей в серии "CTF КМБ" по вебу.

Данные задания будут уже более сложные, и для более опытных пользователей.

Пример 1.

Задание "HTTP Headers".

Сейчас рассмотрим,что нам предлагают данный сайт:

Как видим, ничего особенного нам не предлагают :

Обратите свое внимание на интересный заголовок "Header-RootMe-Admin".

Попробуем его отправить в запросе "True"

И что мы видим? Задание решено!

Пример 2

Задание "Install files".

В данном задание речь будет идти о установочных файлах, они могут размещаться на веб-сервере., после установки администратором CMS- системы. Обратим внимание на описание.

Обратите внимание , на интересный пункт предоставлен phpBB, необходимо изучить данный пункт.

Скорее всего, это софт для создания форумов.

Переходим по ссылке дальше.

Ничего не изменилось.

Попробуем зайти через директорию install

Мы видим,что директория индексирует.

Посмотрим на скрипт.

Мы видим, что-то похожее на пароль, попробуем его сдать.

Да, это то,что нам нужно. Задание успешно решено!

Пример 3.

В завершение есть одно задание "Directory traversal".

Смотрим его описание.

Нам необходимо описать такую неуязвимость как "Path Traversal" (к ней относится Directory traversal).

Переходим по ссылке и изучаем.

Непонятное приложение. И тут же видим гиперссылки, переходим по одной из них.

Отлично, теперь попробуем перейти на директорию выше.

Что мы видим? Непонятный и странный результат, попробуем посмотреть на него, в Burp'e.

Нам предоставленная папка галереи и скрипт.

Делаем запрос:

И снова, какие- то ошибки. Идем иным путем, заходим в корень галереи.

Вроде, ничего необычного, но обратите внимание, на интересную череду символов : "galerie///86hwnX2r" попробуем открыть.

И что мы видим, файл "password.txt", перейдем по нему.

Видим какие-то данные. Попробуем применить это как пароль:

Задание успешно решено!