A

Alla1111

Original poster

В данном разделе будет представленная практическая часть. Здесь мы разберем задания с начального уровня Crypto. Подобные задания очень часто попадаются на CTF` ax , так же могут встречаться как простые на более мащтабных сайтах.

Все задания будут позаимствованы с доступного сайта:

Также, здесь, мы будем разбирать задачи из раздела : Cryptanalysis

Ссылка :

Всевозможные задания с такого же раздела вы можете увидеть и изучить по ссылке, предоставленной чуть ниже:

Часть 1 –

Часть 2 -

Часть 3 -

Часть 4 -

Часть 5 -

Часть 6 -

Часть 7 -

Пример : расмотрим следуйщее упражнение “ File – Insecure storage”

Прямая ссылка:

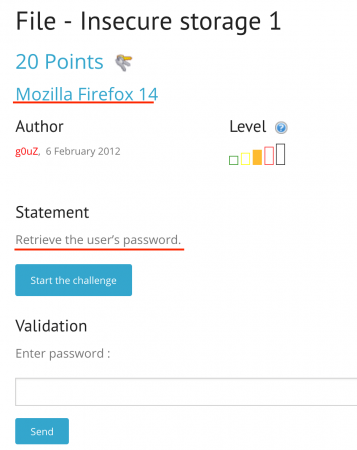

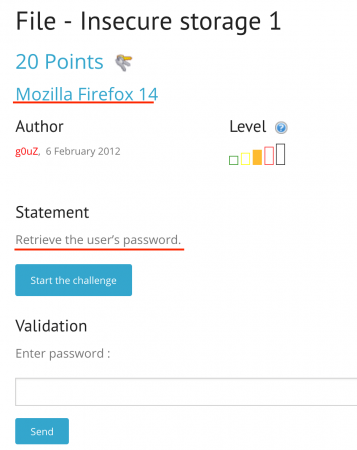

Смотрим описание.

Исходя из данного задания нам необходимо будет из логов и настроек браузера извлечь пароль пользователя. Скачиваем данное предложение по заданию файл.

Разбираем архив:

gzip -d ch20.tgz

tar xvf ch20.tar

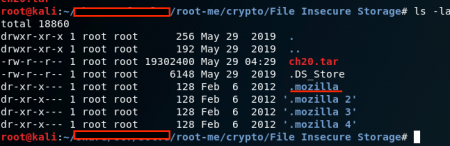

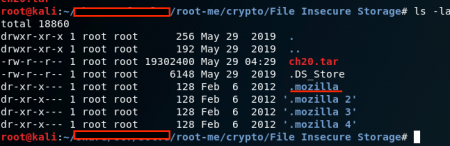

И вот, что мы получаем :

Открываем, и смотрим, что находится в данной папке:

В данной папке мы можем увидеть папки с расширениями и папки с именами браузера. Расширения не так важны и интересны нам, но посмотрим что находится в папке браузера.

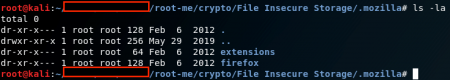

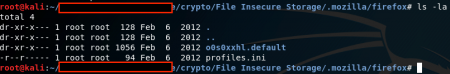

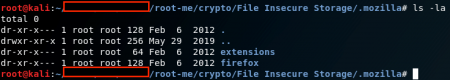

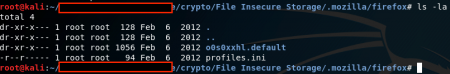

И так, внутри оказывается еще одна папка с интересным названием и небольшим конфигурационным файлом, который не привлекает наше внимание. Пропускаем этот пункт и заходим в папку, посмотреть что в ней.

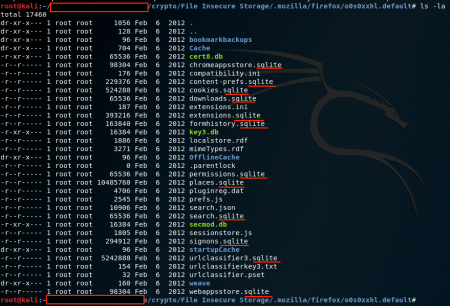

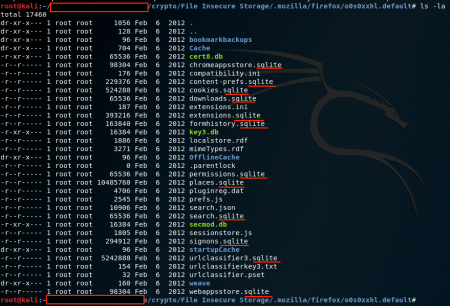

Открыв, мы видем огромное количество sqlite без данных, их можно быстро пересмотреть и найти необходимую базу в которой есть данная запись о имени пользователя и о пароле.

Это база – “ signous.sqlite”

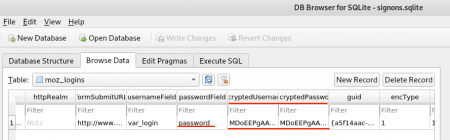

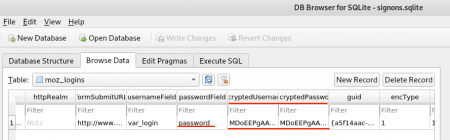

Как вы успели заметить, в ней есть запись неясного формата, попытаемся подобрать декодер.

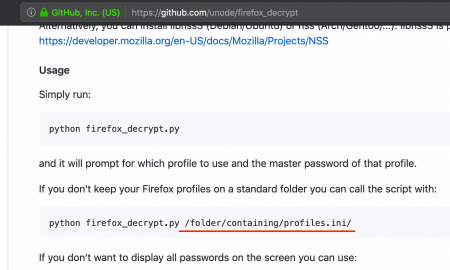

При гуглинге можно найти занятный проект.

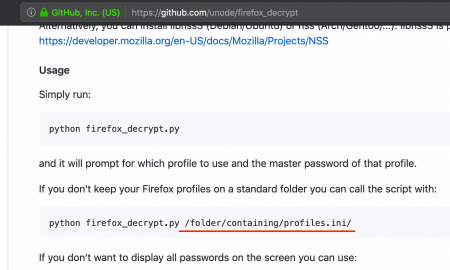

Там же можно найти пример запуска.

Мы можем увидеть, что пример запуска на конфигурационный файл, который у нас есть.

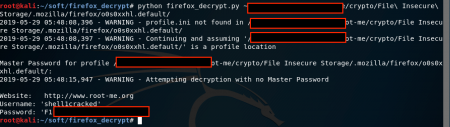

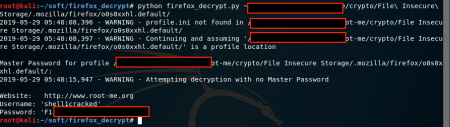

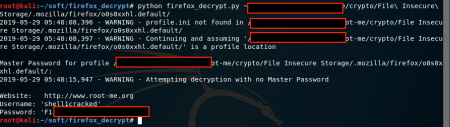

Проект скачиваем и запускаем в папку.

Вот и все, совсем просто и неожиданно мы получаем необходимый пароль.

В данном задани вы увидели и поняли, проблему хранения паролей внутри браузера. Мы видем, чт браузеры пользуются слабой кодировкой паролей, что дает возможность непренужденно декодировать пароль, который находился браузере.

Все задания будут позаимствованы с доступного сайта:

Также, здесь, мы будем разбирать задачи из раздела : Cryptanalysis

Ссылка :

Всевозможные задания с такого же раздела вы можете увидеть и изучить по ссылке, предоставленной чуть ниже:

Часть 1 –

Часть 2 -

Часть 3 -

Часть 4 -

Часть 5 -

Часть 6 -

Часть 7 -

Пример : расмотрим следуйщее упражнение “ File – Insecure storage”

Прямая ссылка:

Смотрим описание.

Исходя из данного задания нам необходимо будет из логов и настроек браузера извлечь пароль пользователя. Скачиваем данное предложение по заданию файл.

Разбираем архив:

gzip -d ch20.tgz

tar xvf ch20.tar

И вот, что мы получаем :

Открываем, и смотрим, что находится в данной папке:

В данной папке мы можем увидеть папки с расширениями и папки с именами браузера. Расширения не так важны и интересны нам, но посмотрим что находится в папке браузера.

И так, внутри оказывается еще одна папка с интересным названием и небольшим конфигурационным файлом, который не привлекает наше внимание. Пропускаем этот пункт и заходим в папку, посмотреть что в ней.

Открыв, мы видем огромное количество sqlite без данных, их можно быстро пересмотреть и найти необходимую базу в которой есть данная запись о имени пользователя и о пароле.

Это база – “ signous.sqlite”

Как вы успели заметить, в ней есть запись неясного формата, попытаемся подобрать декодер.

При гуглинге можно найти занятный проект.

Там же можно найти пример запуска.

Мы можем увидеть, что пример запуска на конфигурационный файл, который у нас есть.

Проект скачиваем и запускаем в папку.

Вот и все, совсем просто и неожиданно мы получаем необходимый пароль.

В данном задани вы увидели и поняли, проблему хранения паролей внутри браузера. Мы видем, чт браузеры пользуются слабой кодировкой паролей, что дает возможность непренужденно декодировать пароль, который находился браузере.