A

Alla1111

Original poster

CTF. WEB. Задания с Root-Me часть 16.

В этой статье по большей части представлена практическая часть, нежели теоретическая. В ней будет рассмотрено решение таких задач, как эксплуатация уязвимого веб- приложения в контексте заданий CTF.

Все задания мы берем и предоставляем Вас с известного сайта, ссылка которого прикреплена ниже:

Сегодня мы рассмотри очень интересную и важную задачу.

Итак, пример 1.

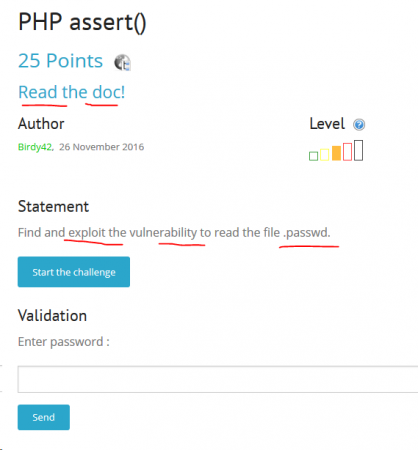

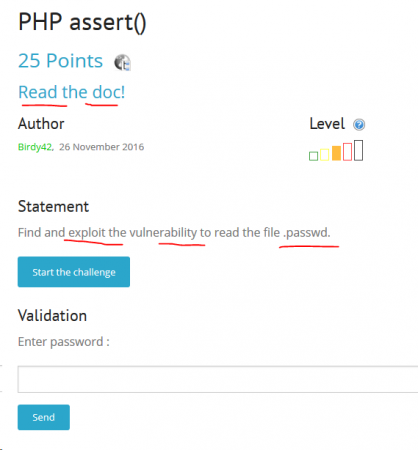

Значит, в этом задании нам необходимо найти уязвимость и расшифровать файл ".passwd". В описании нам советуют читать документацию. Перейдем на сайт, и узнаем,что еще нам предлагают.

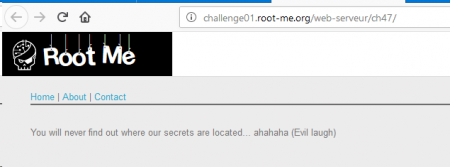

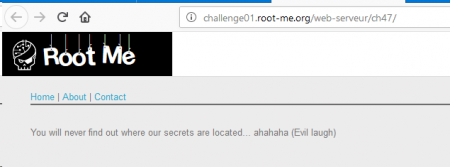

Мы не находим форм ввода, но нам предоставлены ссылки на верхнем меню , можем нажать одну из них.

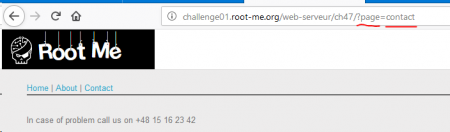

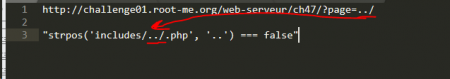

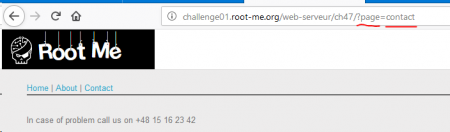

Итак, мы увидели,что установился параметр "?page" попробуем сделать Path Traversal и перейти выше.

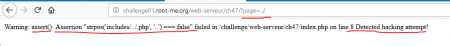

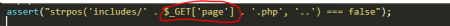

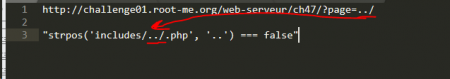

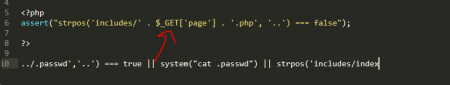

Обратит внимание, здесь есть фильтрация через выражение (функция assert).

Мы можем предположить, что наши данные предоставляются в функцию strpos. Выражение может выглядеть, наподобие предоставленного ниже.

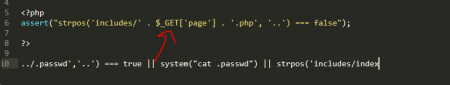

Давайте попытаемся закрыть функцию strops и открыть свою. Это сделать мы можем, так как фактично assert производит evel () того, что было передано.

Воспроизводим пейлоад, и пытаемся загрузить его на сервер.

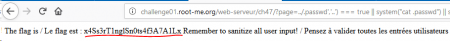

Вот и все, пейлоад сработал. Чтобы разобраться с его работай, просто подставьте его в выражение и все поймете.

Пароль получен! Задание успешно решено!

В этой статье по большей части представлена практическая часть, нежели теоретическая. В ней будет рассмотрено решение таких задач, как эксплуатация уязвимого веб- приложения в контексте заданий CTF.

Все задания мы берем и предоставляем Вас с известного сайта, ссылка которого прикреплена ниже:

Сегодня мы рассмотри очень интересную и важную задачу.

Итак, пример 1.

Значит, в этом задании нам необходимо найти уязвимость и расшифровать файл ".passwd". В описании нам советуют читать документацию. Перейдем на сайт, и узнаем,что еще нам предлагают.

Мы не находим форм ввода, но нам предоставлены ссылки на верхнем меню , можем нажать одну из них.

Итак, мы увидели,что установился параметр "?page" попробуем сделать Path Traversal и перейти выше.

Обратит внимание, здесь есть фильтрация через выражение (функция assert).

Мы можем предположить, что наши данные предоставляются в функцию strpos. Выражение может выглядеть, наподобие предоставленного ниже.

Давайте попытаемся закрыть функцию strops и открыть свою. Это сделать мы можем, так как фактично assert производит evel () того, что было передано.

Воспроизводим пейлоад, и пытаемся загрузить его на сервер.

Вот и все, пейлоад сработал. Чтобы разобраться с его работай, просто подставьте его в выражение и все поймете.

Пароль получен! Задание успешно решено!