M

MisterSmith

Original poster

Всем привет и сейчас я вам расскажу как я добываю картон

Для добычи картона я использую в основном специальные программы.

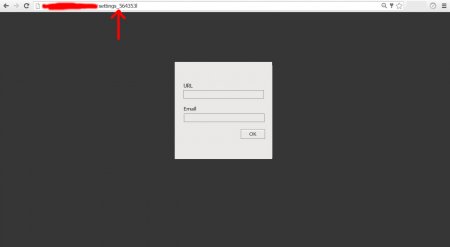

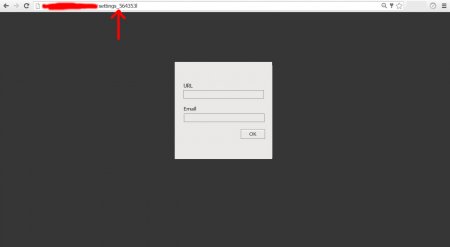

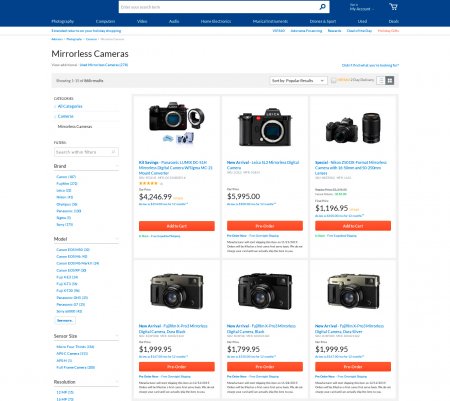

Например для фишинга я использую скрипт с помощью которого я получаю данные кредиток.

Этот скрипт работает по тамуже принципу что и анонимайзер,а именно,отображает страницы

шопа на моём домене.

Ссылку на нужный мне шоп я устанавливаю в настройках,для этого я захажу на специальную

страницу с настройками,там же и устанавливаю email на который

и будут сливаться все данные вводимые пользователем в форме.

Далее чтобы привлеч жертву я делаю спам рассылку на электронную почту.

Но для начала я регистрируюсь в шопе,чтобы получить от него письмо и увидеть дизайн.

Либо сочиняею свой диз. Придумываю текст якобы мега крутой распродажи или раздачи бонусов.

Как известно все очень любят халяву, подарки, скидки!

Сочиняю письмо. Ну например:

"Dear customer, Summer comes!

Harry up to get our special offers.

From 1st June till 1st July we offer special discount on all items from 30% to 70%, also

you have a chance to win a gift card!

Your special coupon is in attachment. Just copy code and use it during the checkout.

Always glad to see you in our shop hyenacart.com

Best wishes."

Иногда тупо копирую диз и текст сайта,

По статистике большое количество человек приходит под рождество чтобы купить подарков

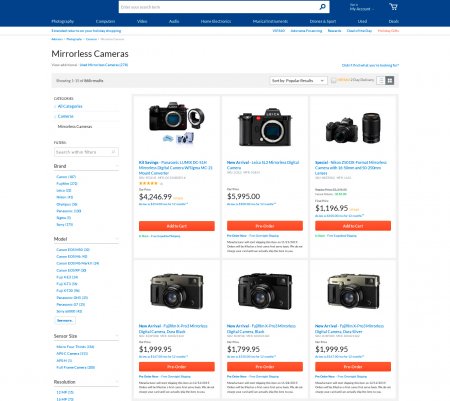

Затем жертва проходит по ссылке и думает что она зашла на сам шоп но это не так

это промежуточное звино, выбирает товар проходит чтобы

оплатить и естественно сливает данные своей кредитки. Все данные что ввёла жертва отправляються

ко мне на почту.

Базу email - адресов я либо покупаю либо получаю их при помощи sql-инекции,

кстати об этой уязвимости я вам тоже раскажу так как ею я тоже полюзуюсь для добычи

картона.

Итак для sql-инекции я тоже использую специальную программу которая заточена чтобы

взламывать сайты с sql-уязвимостью и поиском картона, email-адресов, логинов и паролей.

Приложение довольно простое. Для начала я указываю путь к файлу, в котором находиться

список урлов, атак же указываю путь к файлу куда программа будет сливать сс,

email, логины и пароли.

Я в своей работе использую огромное количество урлов затем запускаю

программу на несколько дней.

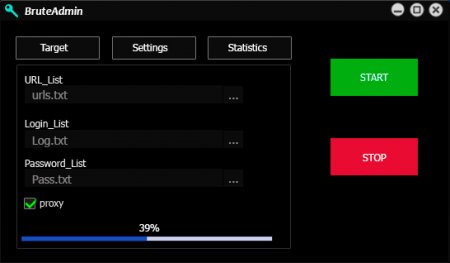

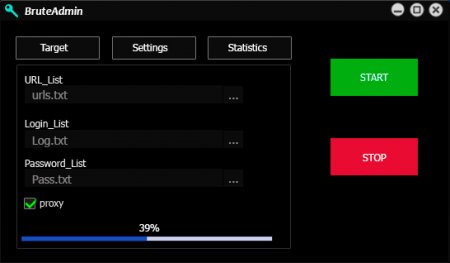

Ещё однин способ добычи это брутфорс шопов.

Для брута я использую эту программу:

Здесь тоже всё довольно просто. Указывается файл с урлами шопов которые программа

будет брутфорсить, атакже с файл с логиными и паролями. Файл куда будут сливаться

все логи я указываю в настройках. Также файл со списком прокси я указываю тоже в

настройках.

Врезультате у меня получается огромная база СС, email адресов, логинов и паролей которые

кстати можно подобрать к палке либо мылу.

И кстати еслу кому нужен СС обащайтесь не стисняйтесь

Можете написать мне на почту: [email protected]

В телегу: @Mister_Smith7148

Либо аську:

Для добычи картона я использую в основном специальные программы.

Например для фишинга я использую скрипт с помощью которого я получаю данные кредиток.

Этот скрипт работает по тамуже принципу что и анонимайзер,а именно,отображает страницы

шопа на моём домене.

Ссылку на нужный мне шоп я устанавливаю в настройках,для этого я захажу на специальную

страницу с настройками,там же и устанавливаю email на который

и будут сливаться все данные вводимые пользователем в форме.

Далее чтобы привлеч жертву я делаю спам рассылку на электронную почту.

Но для начала я регистрируюсь в шопе,чтобы получить от него письмо и увидеть дизайн.

Либо сочиняею свой диз. Придумываю текст якобы мега крутой распродажи или раздачи бонусов.

Как известно все очень любят халяву, подарки, скидки!

Сочиняю письмо. Ну например:

"Dear customer, Summer comes!

Harry up to get our special offers.

From 1st June till 1st July we offer special discount on all items from 30% to 70%, also

you have a chance to win a gift card!

Your special coupon is in attachment. Just copy code and use it during the checkout.

Always glad to see you in our shop hyenacart.com

Best wishes."

Иногда тупо копирую диз и текст сайта,

По статистике большое количество человек приходит под рождество чтобы купить подарков

Затем жертва проходит по ссылке и думает что она зашла на сам шоп но это не так

это промежуточное звино, выбирает товар проходит чтобы

оплатить и естественно сливает данные своей кредитки. Все данные что ввёла жертва отправляються

ко мне на почту.

Базу email - адресов я либо покупаю либо получаю их при помощи sql-инекции,

кстати об этой уязвимости я вам тоже раскажу так как ею я тоже полюзуюсь для добычи

картона.

Итак для sql-инекции я тоже использую специальную программу которая заточена чтобы

взламывать сайты с sql-уязвимостью и поиском картона, email-адресов, логинов и паролей.

Приложение довольно простое. Для начала я указываю путь к файлу, в котором находиться

список урлов, атак же указываю путь к файлу куда программа будет сливать сс,

email, логины и пароли.

Я в своей работе использую огромное количество урлов затем запускаю

программу на несколько дней.

Ещё однин способ добычи это брутфорс шопов.

Для брута я использую эту программу:

Здесь тоже всё довольно просто. Указывается файл с урлами шопов которые программа

будет брутфорсить, атакже с файл с логиными и паролями. Файл куда будут сливаться

все логи я указываю в настройках. Также файл со списком прокси я указываю тоже в

настройках.

Врезультате у меня получается огромная база СС, email адресов, логинов и паролей которые

кстати можно подобрать к палке либо мылу.

И кстати еслу кому нужен СС обащайтесь не стисняйтесь

Можете написать мне на почту: [email protected]

В телегу: @Mister_Smith7148

Либо аську: